Windowsの決済端末から個人情報をどう守る? 米NYで見た最新動向:鈴木淳也の「Windowsフロントライン」(1/2 ページ)

狙われるWindowsベースのPC POS

多くの人々にとって気付きにくい場所でありながら、Windowsデバイスは身近に存在して日々の生活を支えている。その典型的なものが、街頭や店舗内に設置される銀行ATMのような情報機器であるキオスク端末、公共施設のデジタルサイネージや電子掲示板、小売店でのPOS(Point of Sale)端末といった機器だ。最近では液晶ディスプレイやタッチパネルを採用したインテリジェントな自販機も増えてきており、より身近になった。

一方で、こうした機器もまた悪意のある第三者によるハッキングの標的となっており、機器の影に潜んであなたのクレジットカード番号など重要な情報を狙っている可能性があるため、注意が必要だ。

米Hyatt Hotelsでカード情報流出 日本のホテルも該当

最近こうしたデバイスとハッキングの組み合わせで話題になった事例がある。ホテルチェーンの米Hyatt Hotelsによるクレジットカード情報漏えい事件だ。

2015年12月〜2016年1月にかけて同社が発表した内容によれば、2015年8月〜12月に世界54カ国、250拠点でカード情報を秘密裏に送信するマルウェアが同社の決済システム内で発見され、同期間に該当拠点のレストランやスパ、フロントデスクなど特定施設を利用した場合、カード情報を盗まれた可能性があるという。

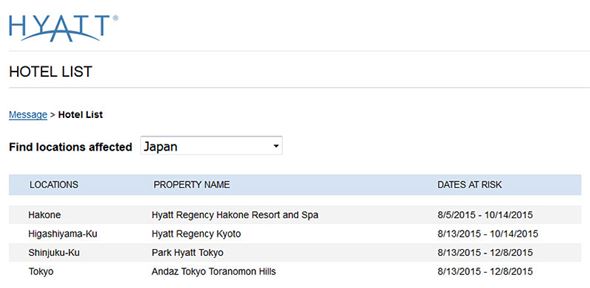

マルウェアの発見された拠点リストは全て公開されており、該当者はカードの利用履歴に注意しつつ、その旨を同社CSIDの顧客保護センターに知らせてほしいと発表している。

本件では、日本国内のハイアットリージェンシー箱根リゾート&スパ、ハイアットリージェンシー京都、パークハイアット東京、アンダーズ東京も被害にあっているので注意が必要だ。2015年8月5日〜12月8日に、カード名と番号、有効期限、セキュリティコードを含む個人情報が漏えいした可能性がある。ホテル側が顧客全員に情報を通知せず受け身になっている理由は、影響を受けた全員の連絡先を把握していないことによるようだ。

Hyatt Hotelsグループでマルウェアの発見された拠点リスト。日本国内では、ハイアットリージェンシー箱根リゾート&スパ、ハイアットリージェンシー京都、パークハイアット東京、アンダーズ東京が該当する

Hyatt Hotelsグループでマルウェアの発見された拠点リスト。日本国内では、ハイアットリージェンシー箱根リゾート&スパ、ハイアットリージェンシー京都、パークハイアット東京、アンダーズ東京が該当するHyattについては現在も調査段階にあり、詳細が公開されていない部分があるが、ここ最近になって「POS」をターゲットにしたハッキング攻撃が相次いでおり、Hyattの事例もまたその延長線上にあると考えられている。

米Targetの大規模漏えい事件からPC POSセキュリティ見直しへ

こうした事件で有名なのが、2013年12月に発覚したディスカウントチェーン大手の米Targetにおける大規模なカード情報漏えいだ。ホリデーシーズン商戦真っ盛りの買い物客のカード情報が狙われ、クレジットカードやデビットカードの情報4000万件あまり、カード情報とは別に7000万人もの個人情報が漏えいした。流出した個人情報は闇市場で大量に売り出され、米国では大きく報道された。

それではPCをベースにしたPOSでは、どのように個人情報が盗まれるのだろうか。PC POSではカードリーダーから読み込んだ情報をセンターに送信して決済処理を行うが、現在では個人情報管理やセキュリティリスクの観点からPC内部にデータが保存されることはほぼないという。

一方で、Targetのケースでは「Memory Parser」と呼ばれるテクニックが利用されたと言われている。具体的には、データ処理のため、一時的にPC内のメモリに書き込んだカード番号など決済情報を常駐していたマルウェアが拾い出し、それを外部に送信して盗み出していたようだ。これにイベントログなどを消去するテクニックも併用すれば、発見までに時間がかかる可能性が高い。

なお、感染経路については、Target社内のセンター側のサーバを経由した説が濃厚で、犯人がリモートでひそかにコードを送り込んで拡散させたとみられている。

過去の連載でも少し触れたが、こうしたクレジットカード情報を読み取る機能を持ったPOSやキオスク端末ではいまだにWindows XPが利用されているケースがあり、あるいはWindows XPでなくてもPOS用にカスタマイズされたWindowsシステムが用いられていることが多い。

Targetの事件を契機に、米国ではPC POSのセキュリティ運用が見直された。また本件は、クレジットカードを磁気ベースのものから、チップベースのもの(EMV)へと移行するための宣伝にもなったと言われている。

米国では2015年10月以降に「Liability Shift(ライアビリティシフト)」が施行され、EMVに対応した決済端末を導入しない小売店舗では、カード情報漏えいによる被害を銀行ではなく小売店側が負うという責任移譲(ライアビリティシフト)が起きている。

EMVは仕組み上、磁気カードのようにカード番号など決済に必要な情報が素の状態で漏えいすることが難しい。そのため、二重の意味で小売店側にとって、導入に向けた取り組みが必要なものとなっている。

Copyright © ITmedia, Inc. All Rights Reserved.

アクセストップ10

- 「UGREEN Revodok USB-C ハブ 6in1」が2000円で買える (2026年02月17日)

- Windows 10サポート終了から半年、シェア7割に迫るWindows 11――その裏で進むOSの“断絶”と再統合 (2026年02月16日)

- マウスの概念が変わる! ロジクールG「PRO X2 SUPERSTRIKE」が切り開く“身体感覚”と直結する新たなクリック体験 (2026年02月18日)

- 約75万円のグラボ「ASUS ROG Matrix GeForce RTX 5090」を試す 見た目だけでない高いパフォーマンスが強み (2026年02月17日)

- メモリの価格上昇が一段落、枯渇していた「RTX 5090」も再入荷 止まらぬパーツ高騰の合間に訪れた一時の平穏 (2026年02月14日)

- WDのHDDは「2026年の注文はほぼいっぱい」 2027年/2028年も大口顧客との契約を締結済み (2026年02月16日)

- わずか約10gで装着感が少ない「DJI Mic Mini」が33%オフの8360円に (2026年02月16日)

- 95万円の衝撃! MSIの水冷カード「RTX 5090 LIGHTNING Z」が即完売! 14万円のマザーボードも登場 (2026年02月16日)

- 「2026年には2台に1台がAI PCに」 インテル大野社長が語る“元気なIntelの復活”に向けた分岐点 (2026年02月17日)

- 日本語配列も追加されたレジェンダリーモデル「HHKB Professional Classic Type-S」を試す (2026年02月16日)