SIMロックは「原則禁止」 キャリアメールは「転出元管理」で持ち運び――総務省がMNP活性化に向けた「論点案」を提示(3/3 ページ)

eSIMの推進:MNOとMVNOで同じタイミングで提供できるように

ネット経由で契約情報を書き込める「eSIM」、とりわけ端末に組み込まれる「内蔵タイプ」のものは、MNPに伴うSIMの入れ替えが不要となることから、MNPの障壁を下げるものとして期待されている(以下、eSIMは端末に内蔵するタイプを前提として話を進める)。

今回の会合では、大日本印刷(DNP)とタレスDISジャパン、MM総研の3社からヒアリング(意見聴取)を行った上で、総務省としての整理案が示された。

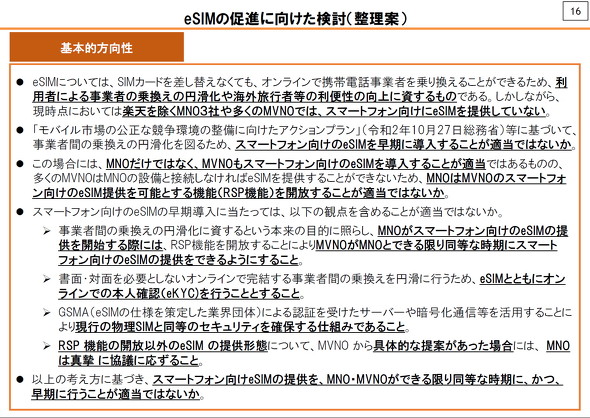

先に総務省による整理案に触れておくと、eSIMの普及促進策が以下の通り示された。

- スマホ向けのeSIMは早期に導入すべき

- 多くのMVNOは独自にeSIM(のデータ)を発行できないため、MNOがeSIMのデータ発行に必要なRSP(リモートSIMプロビジョニング)機能をMVNOに開放するべき

- MNOとMVNOができる限り同じタイミングでeSIMを提供できるように取り組む

- 書面や対面での手続きが不必要となるようにeKYC(電子的方法による本人確認)の導入を進める

- eSIMのセキュリティは物理的なSIMカードと同等にすること

- MVNOがRSP開放以外の方法(加入者管理機能を自ら持つ方式など)によるeSIM発行を希望する場合は、MNOは真摯(しんし)に協議に応じること

促進策の案は、これまでの議論からある程度予測できる。「予定調和」ともいえる。

ただ、先行して行ったヒアリングで出たeSIMの契約方法とeSIMのセキュリティに関する話には、興味深い論点が見え隠れしている。

eSIM普及には「契約方法」と「サポート」も重要

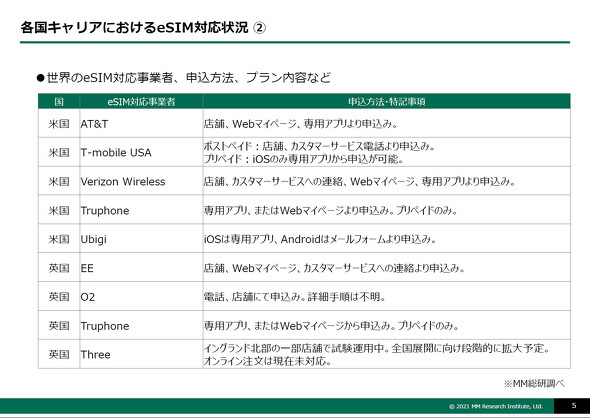

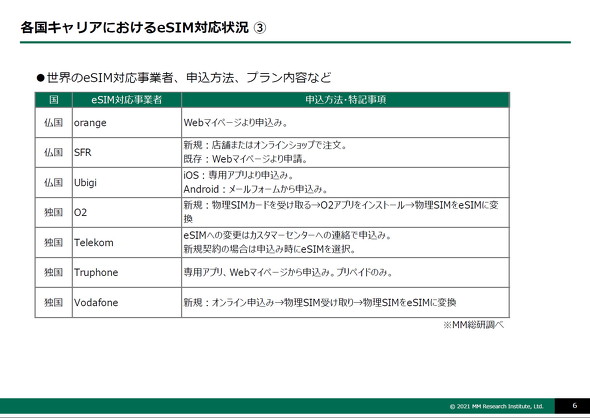

MM総研の調べによると、全世界で55カ国以上、100以上のキャリアがeSIMを導入しているという。とりわけ、米国、イギリス、フランス、ドイツでは主要なMNOが全てeSIMに対応している。

ただ、eSIMの契約方法は以下の通りキャリアによって大きく差異がある。

- 店頭、Web、専用アプリのいずれからも申し込み可

- 店頭か電話で申し込み可(Webは不可)

- 新規契約は店頭またはWebで、機種変更は契約者用Webページで対応

- iOS端末は専用アプリで申し込み、Android端末はメールで申し込む

- Webでのみ申し込み可(店頭は不可)

- いったん普通のSIMカードを発行した後、アプリで変更手続き(eSIMをいきなり発行することは不可)

「eSIMといえばオンライン」というイメージが強い人もいるかもしれないが、オンライン申し込みに対応しないキャリアもある。また、契約(eSIMデータの書き込み)におけるトラブルが発生した際のサポート体制も、キャリアによってマチマチのようだ。

eSIMを普及させるには、店頭やオンラインにおけるサポート体制の検討も欠かせない。

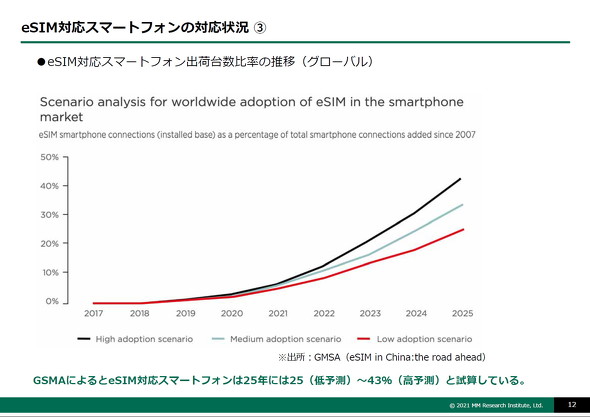

現時点におけるeSIMの認知度と利用率は、日本はもちろん海外でも低いという。単純に対応端末が少ないからだ。

AppleのiPhoneは2018年モデルからeSIMに対応しているが、中国大陸向けのモデルは非対応となっている。Samsung Electronics(サムスン電子)のGalaxyシリーズも、設計上はeSIMを搭載できるモデルが多い。しかしeSIMの搭載にはそれなりのコストがかかることもあり、投入先の国/地域/キャリアによっては、eSIMを搭載せずに販売している。

要するに、eSIM端末の普及については「世界では〜」を枕にして説明することが難しい状況にある(スマホそのものの仕様についてもそうだが……)。

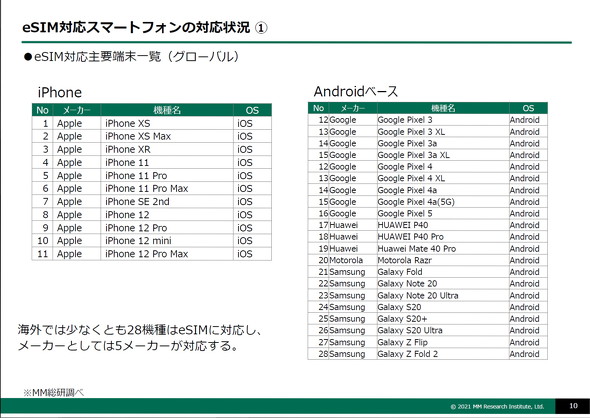

グローバル出荷されているスマホのうち、eSIMを搭載する主要端末。ただし、これはあくまでも「eSIM対応モデル(SKU)がある」という意味で、世界の“どこでも”eSIMを搭載して売っているというわけではない(MM総研資料:PDF形式)

グローバル出荷されているスマホのうち、eSIMを搭載する主要端末。ただし、これはあくまでも「eSIM対応モデル(SKU)がある」という意味で、世界の“どこでも”eSIMを搭載して売っているというわけではない(MM総研資料:PDF形式)しかしGSM Association(GSMA:移動体通信の業界団体)の予測では、2025年には新規出荷される新端末の少なくとも4分の1、ベストなシチュエーションでは43%程度がeSIM対応になるとされている。

MM総研は、eSIM対応端末が増えるに従ってeSIM自身の認知度と利用率も高まると見立てている。とりわけ、日本ではシェアの高いiPhoneがeSIMを搭載しているため、特にMNOがeSIM対応を進めれば、認知度と利用率は確実に高まるだろう。

セキュリティの担保も欠かせない

eSIMの導入は、オンライン(人と会話せずに申し込める形態)での申し込みを前提に議論が進んでいる。しかし海外でも、オンライン申し込みに非対応なキャリアが存在する。恐らく、それは本人確認の確実性に起因するものと思われる。総務省の整理案にeKYCの導入が盛り込まれたのは、本人確認をより確実とする観点からである。

しかし、盲点になっているのが、eSIM“そのもの”のセキュリティである。

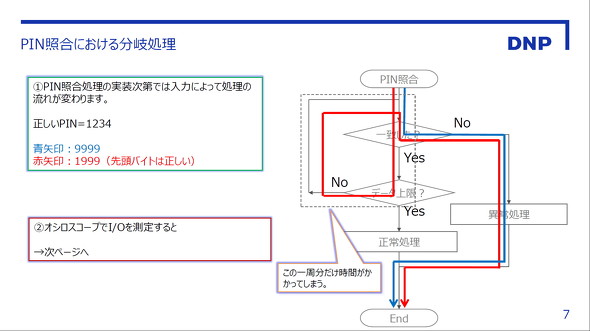

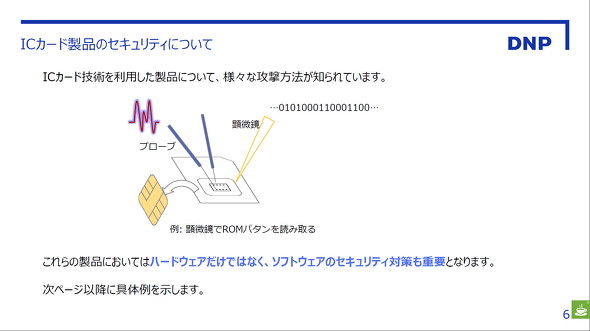

eSIMの基本設計は、通常のSIMカードと大きくは変わらない。取るべきセキュリティ対策もおおむね同じだ。物理的なデータ解析(電子顕微鏡を使ったROMパターンの読み取りなど)に加えて、ソフトウェア上の不備を突いたデータ解析(PINコードの照合アルゴリズムの不備を突いたI/O解析など)への対策は欠かせない。

カード側の不備に起因するセキュリティリスクが見つかった場合、通常のSIMカードなら対策を施したカードへの交換で解決できる。キャリアも、自社のセキュリティ要件を満たすSIMカードを採用できる。

SIMカードを含むICカードの情報を不正に取得する場合、電子顕微鏡を使った「物理的なハッキング」も考えられる。物理的なハッキングを防ぐための設計上の配慮は欠かせないが……(DNP提出資料より:PDF形式)

SIMカードを含むICカードの情報を不正に取得する場合、電子顕微鏡を使った「物理的なハッキング」も考えられる。物理的なハッキングを防ぐための設計上の配慮は欠かせないが……(DNP提出資料より:PDF形式)しかし、内蔵タイプのeSIMにセキュリティ上の不備があった場合、eSIMチップだけの交換は困難である。問題を完全に解決するには、セキュリティの問題のないeSIMを備える端末に交換しなければならない。

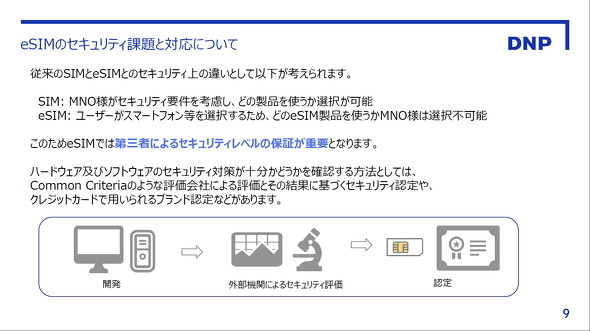

eSIMは端末メーカーが端末に組み込んで出荷する。使われるeSIMをキャリア側で指定できないため、eSIM自体のセキュリティをキャリアが担保しきれないことが課題である。

DNPやタレスDISジャパンの担当者の話を総合すると、eSIM端末をよりセキュアに使うには、以下のプロセスが必要だという。

- eSIM自体の第三者機関によるセキュリティ検証

- eSIMにプロファイル(通信に必要な情報)を書き込む過程における、キャリアによるセキュリティ検証

上記をまとめると、セキュリティ上のリスクが報告されたeSIM(を搭載する端末)に対して、プロファイルの書き込みを拒否できる仕組みを用意すべきということになる。

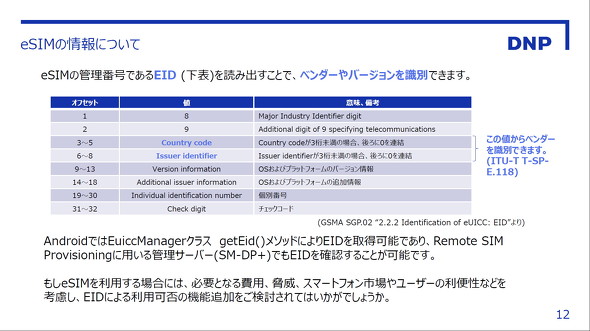

eSIMを識別する方法として、eSIM内のeUICC(プロファイルを格納するICチップ)が保有しているID(EID)を確認する方法がある。プロファイルを管理する「SM-DP+サーバ」は、プロファイルを発行する際にEIDを照合する。この照合プロセスで、致命的な脆弱(ぜいじゃく)性を持つeSIMにはプロファイルをダウンロードさせないという実装をすれば、キャリア側のセキュリティリスクを相当に軽減できる。

ただ、ユーザー目線でいうと、自分の端末がどんなeSIMを使っているのかは、外観からは分からない。「eSIM対応サービスを契約するぞ!」「普通のSIMカードをeSIMに切り替えるぞ!」とeSIM対応端末を用意したのに、なぜかeSIM用のプロファイルをダウンロードできない……なんてことも考えられる。

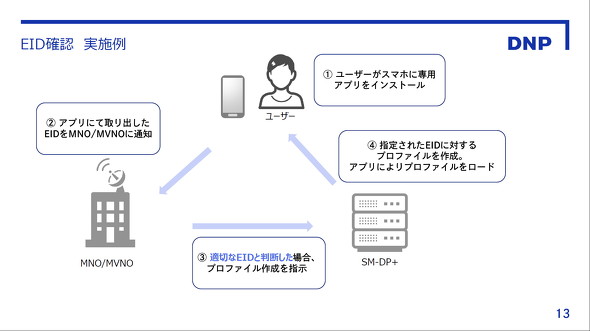

そこで、契約用アプリを作ってeSIMの利用可否を判断させるという方法も取れる。

Android端末の場合は、API(命令セット)を使って端末に内蔵されたeSIMのEIDを取得できる。このAPIを使ってEIDを事前に取得することで、問題のあるeSIMを持つ端末で契約する場合には「この端末ではSIMカードを発行します」といった誘導も行える。

iPhone(iOS)の場合は、検証すべき端末の種類が少ないため、キャリアによる検証で対応できる。契約用アプリで機種情報を取得してeSIM利用の可否を表示する実装も不可能ではないはずだ。

eSIM普及に当たっては、本人確認の確実性に加えて、eSIM自体のセキュリティの確保も重要な課題となりそうだ。

関連記事

総務省が「MNPガイドライン」の改定案を公開 転出手数料の原則無料化や引き留め禁止を盛り込む

総務省が「MNPガイドライン」の改定案を公開 転出手数料の原則無料化や引き留め禁止を盛り込む

総務省が「アクション・プラン」で盛り込んでいた、MNP(携帯電話・PHS番号ポータビリティ)制度のガイドライン改定に動き始めた。11月3日から、改定案に対するパブリックコメントを受け付ける。 「利用者理解」「多様なサービス」「MNPの簡素化」が柱――総務省が「アクション・プラン」を策定 公正競争環境の整備を進める方針

「利用者理解」「多様なサービス」「MNPの簡素化」が柱――総務省が「アクション・プラン」を策定 公正競争環境の整備を進める方針

総務省が「モバイル市場の公正な競争環境の整備に向けたアクション・プラン」を公表。今後の携帯電話市場における“公正な”競争環境を整備すべく取る行動を具体的にまとめている。柱は「利用者理解」「多様なサービス」「MNPの簡素化」だ。 “割賦でもSIMロックの即時解除”が義務化 自社回線は2020年4月から

“割賦でもSIMロックの即時解除”が義務化 自社回線は2020年4月から

総務省が、SIMロックに関するガイドラインを11月22日に改正。割賦で端末を購入した場合に、100日間SIMロックがかけられる規制を撤廃する。自社回線のユーザーが割賦で購入した場合は2020年4月から即時解除の対象になる。 「新プランに移行しても解約金9500円は法令違反では」 KDDIがドコモを批判【訂正あり】

「新プランに移行しても解約金9500円は法令違反では」 KDDIがドコモを批判【訂正あり】

10月1日から施行された改正電気通信事業法に合わせ、3キャリアはどんな施策を行ったのか。総務省の研究会では、旧プランから新プランへ移行したにもかかわらず、従来の解約金9500円がかかるのはおかしいという意見が出た。他に、頭金の存在を疑問視する声も挙がった。 5G時代のキャリアとMVNOの関係はどうなる? 即日SIMロック解除に向けたガイドライン改正も

5G時代のキャリアとMVNOの関係はどうなる? 即日SIMロック解除に向けたガイドライン改正も

総務省は10月21日、有識者会議「モバイル市場の競争環境に関する研究会」の第19回を開催。今回は主に5G時代における、携帯キャリアとMVNOのネットワーク提供条件に関する議論が進められた。SIMロック解除のガイドライン改正に関しても説明があった。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アクセストップ10

- ドコモが「5G SA」を5月27日から“いったん”無料化 今後の有料化にも含みを残す (2026年05月21日)

- ソフトバンクが「みまもりGPS」の懸念を否定 「お客さまの位置情報を中国に提供・共有することはありません」 (2026年05月21日)

- 首都圏普通列車で「Suicaグリーン券」を使うときに気を付けたいこと2選 (2026年05月21日)

- ドコモがスマホ向け「5G SA」を8月24日から提供 月額550円のオプションサービス(当面は無料) (2022年08月23日)

- 3850円なのに「神アイテム」「スマホっぽい」――3COINSの「ビデオトランシーバー」がネットで話題 (2026年05月21日)

- ソフトバンクが「今回もやる」とGalaxy S26を月額1円で販売――販売方法を早急に見直さないと撤退を迫られるメーカーも (2026年03月08日)

- 「HUAWEI WATCH FIT 5/5 Pro」5月29日発売 「ストレッチ」促す新機能、最大10日持ちのバッテリー搭載 (2026年05月21日)

- デザイン性に優れた「Aulumu G09 スマホリング Magsafe」がタイムセールで6209円に (2026年05月22日)

- ディスプレイを最大3画面に拡張できる「Anker USB-C ハブ(7-in-1, Dual Display)」が20%オフの3990円に (2026年05月20日)

- 月額190円からの「povoのスマホ保険」提供スタート 中古や他社端末も対象 (2026年05月21日)