“BYOD”だとiPhoneでも危ない?――Lookoutに聞く、モバイルセキュリティの落とし穴

“安全”といわれるiPhoneであっても、それを仕事で活用するようになると、セキュリティの脅威にさらされる可能性が高まる――そうした警鐘を鳴らしているのが、米国のスマートフォン向けセキュリティベンダーであるLookout社の製品担当バイスプレジデントであるアーロン・コカリル氏だ。一体なぜ、iPhoneのビジネス利用がセキュリティの脅威をもたらすことへとつながるのだろうか。

“BYOD”がiPhoneの脅威に?

米国のセキュリティアプリベンダーであるLookoutは、モバイル専門のセキュリティベンダーとして事業を展開している企業だ。日本ではKDDIと提携し、auの利用者向けに端末紛失時の位置検索サービス「Lookout for au」を提供していることで知られており、Lookout for auを含め300〜400万の会員を獲得するなど国内でも存在感を高めている。

日本ではiPhoneの利用者が多いが、その大半は不正なアプリが流通しにくいApp Storeを経由してアプリを入手している。それゆえ、これまでiPhoneユーザーは、2014年のLINEの詐欺のようにID・パスワードの“乗っ取り”などによるセキュリティ被害は見られるものの、Android端末で多く起こりがちな不正アプリによるセキュリティの脅威にさらされる可能性は低いとされてきた。

だがアーロン氏は、iPhoneを利用する上でもアプリのセキュリティの脅威にさらされる可能性が、今後高まってくると指摘している。その理由は、法人のスマートフォン利用の広まりと「BYOD」にあるのだそうだ。

BYODは「Bring Your Own Device」の略で、要するに従業員が持つ個人のデバイスを、企業の業務に使用することを指す。既にスマートフォンが広く普及しているのに加え、会社から支給される端末よりも、普段から慣れ親しんでいる端末でビジネスをこなした方が業務効率がよいことから、個人所有のデバイスにエンタープライズ用のアプリを導入するなどして社内のビジネスに役立つ環境を整え、仕事に積極活用しようというBYODの流れが進んでいるわけだ。

しかしなぜ、BYODがセキュリティの脅威につながる可能性があるというのだろうか。アーロン氏によると、それはiPhoneにアプリをインストールする時の仕組みにあるのだという。

JailBreakしなくても不正アプリのインストールが可能に

iPhoneは通常、App Store経由でしかアプリをインストールできないが、実はそれ以外の手段でアプリをインストールする方法が2つ用意されている。

1つは、特別な細工をすることでインストールの制限を解除する“JailBreak”と呼ばれる方法。JailBreakをすることでiPhoneでも自由にアプリのインストールが可能にはなるものの、そもそもこれはAppleが正式に認めているものではないため、正式なサポートが受けられなくなるほか、当然ながら不正なアプリのインストールも容易になるため、セキュリティの脅威にもさらされやすくなる。

そしてもう1つは、法人向けアプリの開発・提供に使用する有料のサービス「iOS Developer Enterprise Program」を用いる方法。このプログラムを契約すると、社内用に開発されたアプリを社員のiPhoneに、App Storeを通すことなく直接インストールできるようになる。インストール方法もiTunes経由のほか、特定のURLにアクセスし、インストールしてもらうことが可能だ。

こちらはJailBreakと異なりAppleが正式に用意した仕組みなのだが、実はこれを悪用してユーザーに不正にアプリをインストールさせるケースが出てきている。実際、App Storeによく似たWebサイトにユーザーを誘導し、iOS Developer Enterprise Programの仕組みを用いて問題のあるアプリをダウンロードさせるケースは、日本でも報告されている。

iOS Developer Enterprise Programを用いてアプリをインストールする場合、App Store経由でのインストールとは異なり、インストール時に警告ダイアログが表示される仕組みとなっている。それゆえ注意深い人であれば「おかしい」と気が付くかもしれないが、普段BYODでこの仕組みを利用している人は、警告ダイアログの表示に慣れてしまっていることからしっかり確認せず、不正アプリをインストールしてしまう可能性が高まるのだと、アーロン氏は話している。

PC並みに進化したスマートフォンのマルウェア

では実際、そうした不正な手段でインストールされたアプリが、iOSでどのようなセキュリティの脅威をもたらしているのだろうか。アーロン氏は、最近Androidで増えているというマルウェアの1つ「NotCompatible.C」を例に挙げ、問題の大きさを指摘している。

NotCompatible.Cは、「トロイの木馬」に代表される「ボットネット」と呼ばれるマルウェアの一種で、感染した端末が外部からコントロールされ、ほかのコンピューターを攻撃したり、不正行為を実施したりするのに使われてしまうというものだ。このマルウェアが発見された当初は「NotCompatible.A」という比較的単純なものであったが、その後、急速に進化を遂げてNotCompatible.Cとなり、感染が発覚しないよう巧妙な仕組みになっているのだという。

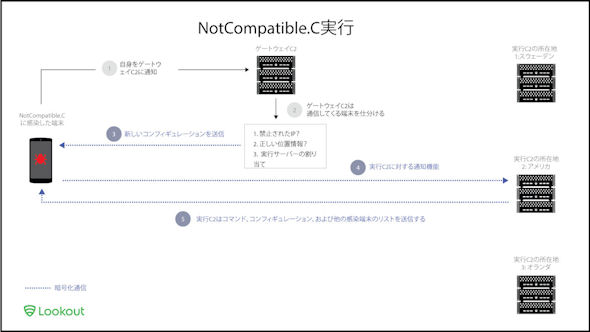

具体的な仕組みはこうだ。まず端末がNotCompatible.Cに感染すると、ゲートウェイのコマンド&コントロール(C2)サーバに接続。ここで端末のIPアドレスや位置などをもとに、世界中に用意された不正な命令を送る実行用のC2サーバのうち、どのサーバに接続するか分類され、分散化がなされる。

その後、感染した端末は、実行用のC2サーバから指示を受けて攻撃や不正行為をするようになる。また感染した端末には、同じマルウェアに感染した端末のリストが送信され、端末同士が連携し合う仕組みを持っているとのこと。それゆえ1台の感染端末に命令を送ると、ほかの端末が命令を受け取って指示を実行できるため、仮にある端末がC2サーバからのアクセスをブロックしたとしても、P2Pでほかの端末に命令を送り、実行できてしまうわけだ。

さらにNotCompatible.Cが問題なのは、サーバとの通信や、端末間のP2P接続などすべての通信を、SSLで暗号化していること。暗号化されているため、企業のネットワークから接続していてもその通信が不正かどうか分からず、感染が発覚しにくいのだそうだ。

「モバイルのマルウェアは、既にPCでいう2011年くらいのレベルまで洗練されてしまっている」と、アーロン氏はモバイルのマルウェアの進化に強い警戒感を示している。それだけにLookoutも、PCのセキュリティツールと同じくらい洗練度を高めているのだそうだ。

ビッグデータとクラウドでセキュリティの脅威を検出

Google Play上でセキュリティアプリが多く配信されているAndroidと違い、iOSではApple側の方針から、App Storeでウィルススキャン系のアプリを配信することに対して厳しい姿勢がとられている。実際、App Storeから削除されてしまったセキュリティアプリも出てきており、そもそもiOS向けにアプリでセキュリティスキャンを提供するのが難しいように思える。

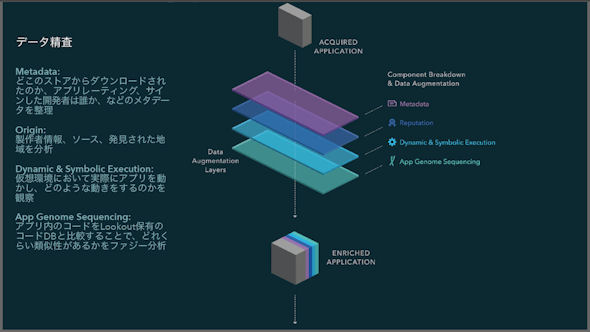

では実際のところ、Lookoutはどのような形で、iOSでセキュリティの脅威を監視し、検出する機能を備えているのだろうか。アーロン氏によると、Lookoutでは端末内のデータを直接スキャンしているわけではなく、クラウドとビッグデータを用いたスキャンを実施してセキュリティの脅威を検出する仕組みをとることにより、そうした問題を解決しているのだそうだ。

具体的には、まず端末上のアプリを、どこから入手したか、製作者は誰かといったメタデータと、仮想環境でアプリがどう動くかなどの情報をもとに、アプリの“指紋”ともいうべきハッシュ(データを区別するのに用いる値)を作成。そのハッシュを、Lookout側で収集したアプリのハッシュと比較して、異なる様子を示しているかどうかを確認し、脅威のあるアプリかどうかを判定するのだそうだ。Lookoutは全世界6000万ユーザーが登録しており、今まで800万以上のアプリを解析してきている。現在でも、毎日1万〜4万ものアプリを解析し、保護を実施しているという。

またLookoutでは、同じくクラウドとビッグデータを用いることで、JailBreakされた端末の検出も実施しているとのこと。こちらもアプリと同様に、端末のシステムからハッシュを作成し、それをクラウド上にあるデバイスのデータと比較して、異なる部分があるかどうかでJailBreakされている端末かどうかを判定するのだそうだ。

企業でのスマートフォンアプリ活用や、BYODの概念は日本でも大きな注目を集めていることから、今後急速に広まる可能性は高い。だがそうした法人向けの仕組みを悪用して脅威をもたらすケースが出てきているように、新しい取り組みの隙を突いて新しい攻撃を次々と仕掛けられていることを、忘れてはならないだろう。ユーザー側も“iPhoneだから安心”という慢心を捨て、常にセキュリティを意識しながら利用することを心がけるべきではないだろうか。

関連キーワード

セキュリティ | iPhone | 感染 | App Store | マルウェア | BYOD(Bring Your Own Device) | iOS | 不正アプリ | Jailbreak | ビッグデータ | モバイルセキュリティ | P2P | Google Play | トロイの木馬

関連記事

特許技術でマルウェアを“予知”できる――モバイルに特化した「Lookout」の強み

特許技術でマルウェアを“予知”できる――モバイルに特化した「Lookout」の強み

個人情報の搾取、マルウェア、盗難、モバイル端末の乗っ取りなど、スマートフォンを標的にした脅威は増え続けている。モバイルに特化したサービスを提供しているLookoutは、どのように対処していくのだろうか。日本法人の大須賀社長に聞いた。 KDDI、スマートフォンの紛失・盗難対策として「Lookout for au」を提供開始

KDDI、スマートフォンの紛失・盗難対策として「Lookout for au」を提供開始

KDDIは、auスマートフォン向けにセキュリティソフト「Lookout for au」を提供開始。auスマートパス会員などにはお客さまセンターのオペレーターが位置検索や遠隔ロックを行う。 Lookoutのスマートフォン紛失に関する調査結果――5人に1人以上が紛失を経験

Lookoutのスマートフォン紛失に関する調査結果――5人に1人以上が紛失を経験

Lookoutは、スマートフォン保有者1000人を対象とした「日本のスマートフォン紛失にまつわる事情」を発表。約45%がスマートフォンの紛失を経験し、データ回収に支払ってもいいと思う金額については44%が「5万円」と回答している。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アクセストップ10

- 庵野秀明、GACKT、ひろゆき、ドワンゴ川上らが集結 “カメラのいらないテレビ電話”をうたう新サービス「POPOPO」18日に発表へ (2026年03月11日)

- 「iPhone 17e」と「iPhone 17」は何が違う? 3万円の価格差をスペックから検証する (2026年03月10日)

- どこでもウユニ塩湖? 3COINSで550円の「スマホ用反射ミラークリップ」を試す (2026年03月12日)

- 「Galaxy S26」シリーズはどこが安い? 一括価格と2年間の実質負担額を比較、お得なキャリアはココだ (2026年03月11日)

- 「iPad Air(M4)」実機レビュー 「もうProじゃなくてもいい」と思えた性能、だからこそ欲しかったFace ID (2026年03月09日)

- ドコモ「ガラケー取扱説明書の掲載を終了します」 3G終了に伴い、事前保存を呼びかけ (2026年03月11日)

- Xiaomiからも“デカバ”モデルが登場! 1万mAhバッテリー時代が到来 (2026年03月12日)

- 100W出力で急速充電対応「UGREEN USB Type-Cケーブル」が43%オフの743円に (2026年03月12日)

- キーボード付きスマホ「Titan 2 Elite」がUnihertzから登場 実機に触れて分かった“絶妙なサイズ感” (2026年03月09日)

- サムスンに聞く「Galaxy S26」シリーズ開発秘話 AI機能はさらに賢く、商用化まで5年を要した「プライバシーディスプレイ」 (2026年03月12日)